Sämtliche Kommunikation einer Applikation erfordert eine Filterregel, um nicht von der Firewall blockiert zu werden.

Dazu muss eine Filterregel angelegt werden, welche nur diesen Datenverkehr so präzise wie möglich erlaubt. Dazu müssen die Kommunikationsparameter bekannt sein.

Es gibt drei verschiedene Arten von Filterregeln, die durch die Paket-Richtung definiert sind:

-

FORWARD: Datenpakete, die vom Router weitergereicht werden. Dies ist zum Beispiel der Fall, wenn ein lokal angeschlossenes Gerät Daten ins Internet sendet.

-

INPUT: Datenpakete, die an den Router selbst gerichtet sind. Dies ist zum Beispiel der Fall, wenn auf das Web-Interface des Routers zugegriffen wird oder der DHCP- oder VPN-Server des Routers kontaktiert wird.

-

OUTPUT: Datenpakete, die vom Router erzeugt werden. Dies ist zum Beispiel der Fall, wenn der Router NTP- oder DNS-Anfragen stellt oder einen Tunnel initiiert.

FORWARD-Filterregel anlegen

-

Klicken Sie im Menü

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf  , um eine eine neue Filterregel hinzuzufügen.

, um eine eine neue Filterregel hinzuzufügen. -

Wählen Sie die Paket-Richtung FORWARD aus.

-

Wählen Sie die IP-Version aus, über welche die Datenpakete übertragen werden.

-

Wählen Sie das verwendete Protokoll aus. Wird hier Alle ausgewählt, sind sämtliche Protokolle erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Wählen Sie unter Eingehendes Interface nur die Schnittstelle(n) aus, über die Datenpakete an den Router weitergeleitet werden dürfen.

-

Wählen Sie unter Ausgehendes Interface nur die Schnittstelle(n) aus, über die Datenpakete den Router verlassen dürfen.

-

Geben Sie unter Absender-IP-Adresse die Adresse ein, von der Datenpakete durch die Firewall nicht blockiert werden sollen. Die Netzmaske im CIDR-Format spezifiziert den Adressbereich der Adresse. Wird hier keine Adresse angegeben, ist Datenverkehr von jedem Absender erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Geben Sie unter Absender-Port den Port oder Port-Bereich ein, von dem Datenpakete durch die Firewall nicht blockiert werden sollen. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr von jedem Port der Absender-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden. In vielen Applikationen wird jedoch der Absender-Port dynamisch vergeben und kann somit nicht auf einen bestimmten Port oder maximal auf einen Port-Bereich eingeschränkt werden.

-

Geben Sie unter Ziel-IP-Adresse die Adresse ein, an die Datenpakete gerichtet sein müssen, um nicht durch die Firewall blockiert zu werden. Die Netzmaske im CIDR-Format spezifiziert den Adressbereich der Adresse. Wird hier keine Adresse angegeben, ist Datenverkehr an jede Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Geben Sie unter Ziel-Port den Port oder Port-Bereich ein, an die Datenpakete gerichtet sein müssen, um nicht durch die Firewall blockiert zu werden. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr an jeden Port der Ziel-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Klicken Sie auf SPEICHERN .

-

Klicken Sie auf PROFIL AKTIVIEREN

.

.

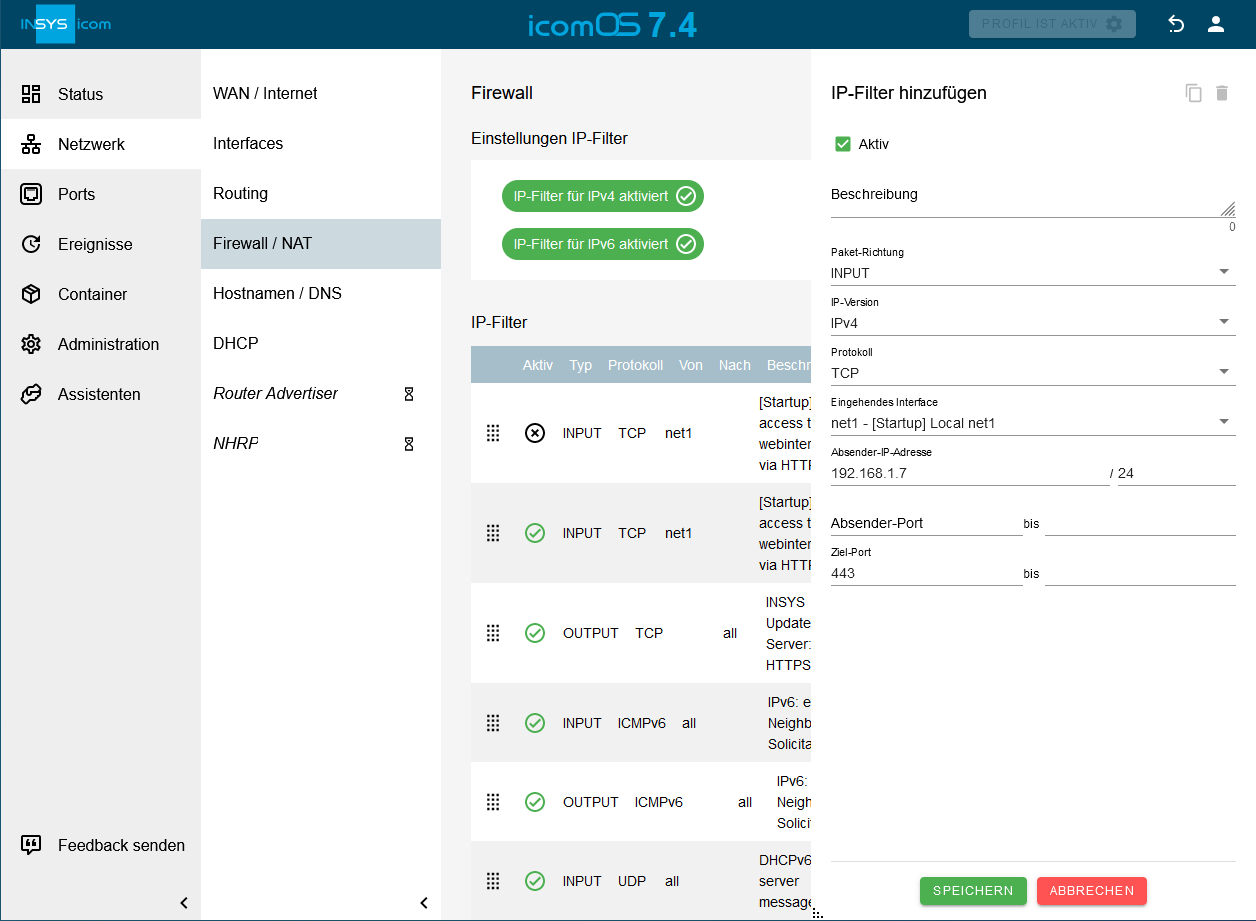

INPUT-Filterregel anlegen

-

Klicken Sie im Menü

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf  , um eine eine neue Filterregel hinzuzufügen.

, um eine eine neue Filterregel hinzuzufügen. -

Wählen Sie die Paket-Richtung INPUT aus.

-

Wählen Sie die IP-Version aus, über welche die Datenpakete übertragen werden.

-

Wählen Sie das verwendete Protokoll aus. Wird hier Alle ausgewählt, sind sämtliche Protokolle erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Wählen Sie unter Eingehendes Interface nur die Schnittstelle(n) aus, über die Datenpakete an den Router weitergeleitet werden dürfen.

-

Geben Sie unter Absender-IP-Adresse die Adresse ein, von der Datenpakete durch die Firewall nicht blockiert werden sollen. Die Netzmaske im CIDR-Format spezifiziert den Adressbereich der Adresse. Wird hier keine Adresse angegeben, ist Datenverkehr von jedem Absender erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Geben Sie unter Absender-Port den Port oder Port-Bereich ein, von dem Datenpakete durch die Firewall nicht blockiert werden sollen. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr von jedem Port der Absender-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden. In vielen Applikationen wird jedoch der Absender-Port dynamisch vergeben und kann somit nicht auf einen bestimmten Port oder maximal auf einen Port-Bereich eingeschränkt werden.

-

Geben Sie unter Ziel-Port den Port oder Port-Bereich ein, an die Datenpakete gerichtet sein müssen, um nicht durch die Firewall blockiert zu werden. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr an jeden Port der Ziel-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Klicken Sie auf SPEICHERN .

-

Klicken Sie auf PROFIL AKTIVIEREN

.

.

OUTPUT-Filterregel anlegen

-

Klicken Sie im Menü

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf

Netzwerk → Firewall / NAT im Abschnitt IP-Filter auf  , um eine eine neue Filterregel hinzuzufügen.

, um eine eine neue Filterregel hinzuzufügen. -

Wählen Sie die Paket-Richtung OUTPUT aus.

-

Wählen Sie die IP-Version aus, über welche die Datenpakete übertragen werden.

-

Wählen Sie das verwendete Protokoll aus. Wird hier Alle ausgewählt, sind sämtliche Protokolle erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Wählen Sie unter Ausgehendes Interface nur die Schnittstelle(n) aus, über die Datenpakete den Router verlassen dürfen.

-

Geben Sie unter Absender-Port den Port oder Port-Bereich ein, von dem Datenpakete durch die Firewall nicht blockiert werden sollen. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr von jedem Port der Absender-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden. In vielen Applikationen wird jedoch der Absender-Port dynamisch vergeben und kann somit nicht auf einen bestimmten Port oder maximal auf einen Port-Bereich eingeschränkt werden.

-

Geben Sie unter Ziel-IP-Adresse die Adresse ein, an die Datenpakete gerichtet sein müssen, um nicht durch die Firewall blockiert zu werden. Die Netzmaske im CIDR-Format spezifiziert den Adressbereich der Adresse. Wird hier keine Adresse angegeben, ist Datenverkehr an jede Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Geben Sie unter Ziel-Port den Port oder Port-Bereich ein, an die Datenpakete gerichtet sein müssen, um nicht durch die Firewall blockiert zu werden. Die Angabe des Ports ist nicht bei allen Protokollen möglich. Wird hier kein Port angegeben, ist Datenverkehr an jeden Port der Ziel-Adresse erlaubt - dies ist aus Gründen der IT-Sicherheit zu vermeiden.

-

Klicken Sie auf SPEICHERN .

-

Klicken Sie auf PROFIL AKTIVIEREN

.

.

In folgendem Beispiel wurde eine INPUT-Filterregel für den HTTPS-Zugriff auf das Web-Interface über IPv4 und TCP-Protokoll über die Schnittstelle net1 am Router von der Absender-Adresse 192.168.1.7 auf den Ziel-Port 443 angelegt.